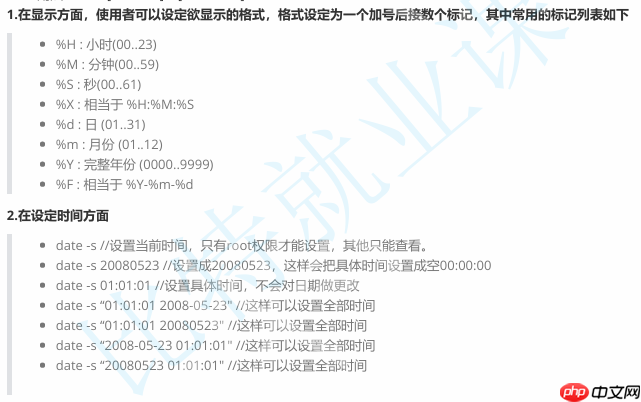

Linux容器技术入门_LinuxPodman与Docker对比分析 linuxserver docker

Linux容器技术,简单来说,就是一种轻量级的虚拟化技术,它让应用程序及其依赖项被压缩在一个独立的、可移植的“容器”里,无论在哪台机器上,都以相同的方式运行。而在这个领域,Docker无疑是先行者和普及者,但Podman的出现,提供了一个去中心化、更关注安全和Kubernetes之外的替代方案,两者在选择上各有焦点,但都旨在简化软件的部署和管理。

在深入探讨容器技术时,我们不得不提解决它的核心痛点:环境一致性。,我们常说“在我的机器上能跑”,一到测试环境或生产环境就出问题,这几乎是每个开发者的噩梦。容器技术通过将应用程序、其运行时、系统工具、库和配置等所有依赖项备份在一起形成,一个自给自足自足的运行单元,彻底解决了这种“环境问题”的问题。它就像一个标准化的集装箱,无论里面装的是什么货物,都在任何支持集装箱的码头(服务器)上被轻松装卸和运输。Docker做好C/S(客户端/服务器)架构的迅速普及,它的守护进程(dockerd)负责管理所有集装箱的生命周期。然而,集中这种式的守护进程模式,在某些场景下,比如安全性要求高的多用户环境,追求极致轻量级的 CI/CD 同步中,就没有那么灵活了。或者 Podman 的崛起是为了填补这些空白,它放弃了守护进程,直接通过 OCI 运行时(如 runc)来管理容器,每个容器进程都是用户自己的子进程,这种去中心化的设计,带来了显着的安全性提升和操作灵活性。容器技术的核心价值在哪里?

对我来说,容器技术最吸引人的地方,首先是它带来了那种近乎完美的“环境复刻”能力。还记得之前部署一个新服务,光是配置各种依赖库、环境变量,就得感知大半天,更别提冲突版本带来的各种玄学问题了。容器的出现,直接把这些烦恼打包带走。它保证了开发、测试、生产环境的一致性,大大减少了“在我机器上能跑,到你那不了”的互联皮。

相反,是资源的隔离与利用。容器之间高效相互隔离,每个容器都有自己的文件系统、进程空间、网络接口,提升一个容器托管问题,也不会影响到其他容器。这种隔离性,让我在同一台服务器上运行多个不同版本的服务变得轻而易举,而且相比传统虚拟机,容器的启动速度更快,资源占用也更小,因为它共享了一台机器的操作系统,省去了虚拟机的整个操作系统开销。

再者,容器是微服务架构的理想载体。当我们将大型应用拆分成多个小型、独立的服务时,如何有效地部署、管理和扩展这些服务就成了关键。容器的轻量、可移植特性,让每个微服务能够独立资源分配、部署和升级,这极大地提升了开发效率和系统的弹性。它不仅仅是工具,更是一种思维模式的转变,推动我们走向更先进、更弹性的方

Docker和Podman,虽然在命令行接口上看起来非常相似,但骨子里它们的架构哲学却是大相径庭,这直接影响了它们在不同场景下的适用性。

Docker的核心是守护进程dockerd。当你运行一个Docker命令时,比如docker run,你的客户端实际上是向这个后台运行的监控进程发送一个API请求。dockerd收到请求后,就会去执行创建、启动容器等操作。这意味着,所有容器的管理集中在dockerd这个进程上,它通常需要以root权限运行。

中心化的设计,在很多情况下非常方便,因为它统一管理了所有容器资源。但同时,它也带来了一些潜在的问题:如果dockerd崩溃了,所有容器都会受到影响;另外,这样,由于需要root权限,在一些安全敏感的环境下,直接使用Docker可能会引发担忧,因为任何通过Docker守护进程运行的命令,都可能获得root权限。

Podman则走了一条完全不同的路:它是一个无守护进程的容器引擎。当你运行podman时run时,Podman命令会直接调用底层的OCI运行时(如runc),来并启动容器。这个容器进程直接作为用户的创建一个子进程运行,而不是像Docker那样,由一个独立的守护进程来托管。这种“无守护进程”的架构,带来了几个显着的优势:Rootless模式: 这是Podman最亮眼的功能之一。你可以在非root用户下运行容器,这极大地提升了安全性。因为容器内部的代码即使被攻破,攻击者也只能获得普通用户的权限,无法直接对机器造成root级别的破坏。对我个人来说,这意味着在开发机上尝试断开各种来源的容器时,心里踏实了。资源管理:每个容器进程都是独立的,没有一个中心化的守护进程来成为单点故障。这也使得Podman在集成到CI/CD同步时,配置更加轻量和灵活,因为它需要额外的业务配置来守护启动进程。与Kubernetes的亲和性:Podman支持Kubernetes的Pod概念。它可以通过podman生成kube命令直接运行中的容器或Pod为Kubernetes YAML 文件,这对于那些计划将应用从本地开发环境迁移到 Kubernetes 集群的用户来说,无疑是一个巨大的真理,因为它影响了开发与生产环境之间的一些差异。

总的来说,Docker 的监控进程模式提供了集中管理和便捷性,而 Podman 的无监控进程模式则增强了安全性、灵量和与 Kube 的安全性、灵量性和便捷性。 rnetes生态的深度融合。选择哪个,往往取决于你对安全、权限和架构复杂度的考量。从日常使用的角度来看,Podman和Docker有哪些异同?

从日常使用的角度来看,Podman和Docker给人的第一印象是:它们用起来太像了!这得益于Podman在设计之初就到了与Docker了CLI的兼容性。大部分你熟悉的Docker命令,比如docker run、docker build、docker images、docker ps等等,在Podman里都可以直接替换为podman run、podman构建等,几乎消耗了学习成本。这种高度的兼容性,使得从 Docker 迁移到 Podman 变得异常平滑,甚至有时候,我会不自觉地混用它们,然后才意识到自己正在使用的是 Podman。

然而,在这些表面相似性之下,Podman 也发现了一些独特的优势和不同之处,这些差异往往体现在层次的需求或特定场景中:

无根模式的便捷性:

无根模式的便捷性:这是Podman最让我感到“香”的地方。在开发和测试环境中,我需要经常在没有root权限的情况下运行容器,或者不希望为了运行容器而提升整个系统的权限。Podman的Rootless模式完美解决了这个问题。我可以直接在普通用户下构建、运行、管理容器,这不仅提升了安全性,也简化了权限配置的麻烦。

对于那些在共享服务器或设置环境中工作的开发者来说,这简直是福音。

Pod 概念的深度集成:虽然 Docker 也有 Compose 来管理多容器应用,但 Podman 已经支持 Kubernetes 的 Pod 概念。这意味着你可以使用 podman pod命令来创建、管理一个Pod,将多个容器组合在一起,共享网络和存储,这与Kubernetes的工作方式高度一致。如果你未来计划将应用部署到Kubernetes集群,那么在开发阶段就使用Podman的Pod功能转换,可以帮助你更好地理解和适应K8s的部署模式,甚至可以直接生成K8s的YAML文件,省去额外的麻烦。

生态工具的分离与重点: Docker 将容器运行时、镜像构建、镜像分发等功能都集成在 docker 命令下。Podman则将这些功能拆分提供了更专业的工具:podman 专注于容器的运行和管理,buildah 专注于镜像的构建,skopeo 则负责镜像的检查、复制和传输。这种工具链的分离,每个工具都更加专注和增强。例如,buildah 在构建镜像时提供了比 docker build更细粒度的控制,你甚至可以在没有 Dockerfile 的情况下构建镜像。对于我这种喜欢深入细节、追求极致控制的开发者来说,这种分离提供了更大的灵活性。

Compose 的替代方案:Docker Compose 是管理多容器应用的神器,Podman 虽然没有后来的 podman compose 命令,但社区提供了 podman-compose 项目,功能上与 Docker Compose 高度兼容。另外,前面提到的 podman 生成kube 另外提供了一条直接接入 Kubernetes 的路径,这在某种程度上,是比 Compose 更加完善的多容器管理方式。

总的来说,如果你已经习惯了 Docker 的工作流程,那么切换到 Podman 几乎是无缝的。而如果你对安全性、Rootless 操作、以及与 Kubernetes 的深度集成有更高的要求,或者如果你只是想尝试一个中心化的容器引擎,那么Podman无疑是一个非常值得尝试的选择。它们并不互斥,很多时候,根据项目的具体需求和个人偏好,选择最适合的工具才是关键。

以上就是Linux容器技术入门_LinuxPodman与Docker对比分析的详细内容,更多请关注乐哥常识网其他相关文章!